Процесс регистрации пользователя в сети или его аутентификация осуществляется каждый раз при входе в интернет с любых мобильных устройств или стационарного компьютера. Обычно это автоматический процесс, не требующий от человека дополнительного участия. Но если необходимо усилить защиту, то предлагается использовать двухфакторную идентификацию.

Содержание

- Двухфакторная аутентификация (2FA) – что это такое простыми словами

- Зачем нужна двухфакторная аутентификация

- Как работает двухфакторная аутентификация

- Как установить

- Недостатки или минусы двухфакторной аутентификации

- Что такое двухфакторная аутентификация

- Приложения Authenticator для 2FA

- Google Authenticator

Двухфакторная аутентификация (2FA) – что это такое простыми словами

Данное словосочетание заимствовано из английского языка и пишется в оригинале как «two-factor authentication». Существует сокращенное наименование – аббревиатура 2FA.

Онлайн идентификация сама по себе – это передача индивидуальных данных конкретного пользователя во всемирную сеть или его верификация. А двухфакторная идентификация – это усиление мер безопасности процесса выхода в интернет соответственно в 2 раза.

Двухфакторная идентификация используется:

- При регистрации в социальной сети или создании учетной записи на сайте, при создании электронных почтовых ящиков;

- Участии в виртуальных играх;

- Операциях в банке (интернет-банкинге);

- Оформлении визы;

- При замене, выдаче паспорта нового поколения.

В отличии от стандартной идентификации, при которой достаточно ввести только логин и пароль, двухфакторная защита при считывании личных технических данных подразумевает ввод дополнительной информации. Другими словами, это способ защиты своего аккаунта, основанный на двух ключах.

К дополнительной информации относятся:

- Технические индивидуальные данные – номер телефона, код, ключ, паспорт, токен безопасности, смарт-карта, USB-ключи, диск;

- Личные данные, которые знает только пользователь – кодовое слово или ответ на секретный вопрос – формируются, например, в процессе оформления банковской карты;

- Биометрия – отпечатки пальцев, радужная оболочка, сетчатка глаза, геометрия лица, голос, динамика нажатия клавиш, речевые шаблоны, походка – эти данные формируются в банке или консульстве.

Двухэтапная проверка применятся все более широко и повсеместно и считается достаточно надежной. Ее используют многие ведущие мировые компании. Если пользователь передает важную информацию через интернет или ее хранит в облачных сервисах – однозначно такой тип защиты необходимо установить.

Работает на любых видах электронных устройств:

- Мобильных телефонах (смартфонах);

- Планшетном компьютере;

- Ноутбуке;

- Стационарном компьютере.

Такие компании, как Apple, Twitter, Gmail, Google, Facebook, Microsoft, ВКонтакте, Yandex, Dropbox, сервис Advcash (электронный кошелек), криптовалютные биржи и многих другие сайты предоставляют технологию усиленной аутентификации. В некоторых случаях сайты устанавливают требование о двухфакторной аутентификации в обязательном порядке.

Зачем нужна двухфакторная аутентификация

Она позволяет надежно хранить индивидуальные технические данные пользователя, которые запрашивает интернет или облачная система в автоматическом режиме. Это некий стоп-фактор для злоумышленников. Он исключает ситуацию, когда пароль может быть скомпрометирован.

Аутентификация позволяет человеку избежать спам-атак на программное обеспечение своего устройства при вводе личных или технических данных, даже если пароль или логин уже кому-то известен.

Такой уровень защиты:

- сдерживает;

- и исключает хищение информации, передаваемой в интернет.

Следовательно, обеспечивает предотвращение мошенничества с ее использованием.

Код верификации постоянно меняется, а значит – каждый вход будет сопровождаться новыми, никому не известными данными.

По сути, двухфакторная аутентификация – это дополнительный одноразовый пароль. Он предполагает, что исключается вход в учетную запись посторонними лицами.

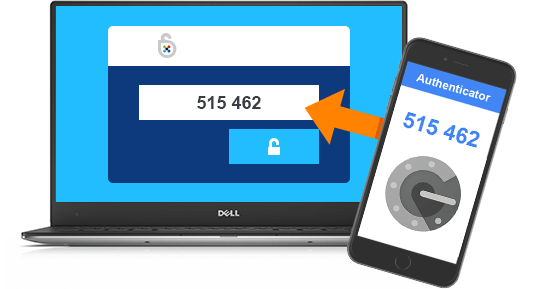

Как работает двухфакторная аутентификация

Настройка аутентификации происходит с помощью различных дополнительных компонентов электронной защиты.

- При регистрации аккаунта в Microsoft или Googlе используется код из смс, высланный на указанный мобильный телефон или из Push-уведомления. Обычно состоит из комбинации 6 или 8 случайных цифр. Код может передаваться и голосовым сообщением;

- Учетная запись в iCloud потребует кода из е-mail сообщения;

- Код может формироваться с помощью использования специальных устройств – генераторов кодов в виде брелков -токенов (eToken PASS);

- Технологии SecureID, применяемой в корпоративном секторе;

- TAN-паролей (Transaction Authentication Number);

- В индивидуальных случаях используются электромагнитные татуировки, но это скорее экзотический вид аутентификации.

Вид двухфакторной аутентификации будет зависеть от частных или корпоративных задач и желаемого уровня защиты важных данных.

Как установить

Настройка этого способа защиты обычно происходит в ручном режиме в личном аккаунте.

Условия настройки и использования двухфакторной аутентификации:

- Например, в аккаунте Microsoft или Googlе следует перейти в блок «настройки», выбрать метод реализации защиты из предложенных, установив соответствующую галочку напротив. Следует ввести в специальное поле и сохранить номер мобильного телефона;

- Как вариант, можно скачать и установить специальные приложения Google Authenticator или Microsoft Authentificator. Приложение подходит для операционной системы Windows 10.

Некоторые популярные соцсети и сайты в автоматически всплывающем окне или вкладке предлагают установить собственное приложение для использования двухфакторной аутентификации – Authentificator. Эти приложения обеспечивают абсолютную гарантию безопасности аккаунта. Один из примеров Fido – довольно популярный аутентификатор.

Недостатки или минусы двухфакторной аутентификации

Высокий уровень защиты не всегда может быть удобен.

Например, это связано с тем, что:

- При повседневном использовании одного и того же сервиса или соцсети необходимо при каждом входе в аккаунт вводить все сведения заново согласно правилам двухуровневой защиты;

- Иногда сложно самостоятельно установить приложение аутентификации;

- На номер мобильного телефона может поступать рекламный спам;

- Смс с кодом может поступить с задержкой;

- При утере телефона восстановить доступ к аккаунтам сложно;

- Если информация особенно ценная – необходимо активировать двухэтапный уровень безопасности непосредственно на электронных устройствах для исключения спам атаки на сами устройства.

Если двухэтапная защита нецелесообразна – ее можно просто отключить и вернуться в стандартный режим проверки безопасности входа в аккаунт с помощью обычного логина и пароля.

Многие пользователи интернета уже сталкивались или по крайней мере слышали о системе двухфакторная аутентификация. Что это такое и как её настроить мы и поговорим в этой статье.

Что такое двухфакторная аутентификация

Для начало давайте узнаем, что такое аутентификация. Если посмотреть в wikipedia, то — это процедура проверки подлинности. В реальной жизни такой проверкой может послужить паспорт, отпечатки пальцев, сканирование сетчатки глаза и так далее.

В интернете для определения вашей личности используется логин и пароль. Практически на всех сайтах для входа в личный кабинет у вас просят ввести логин (или email) и пароль. Но в последние годы хакеры приловчились похищать эти данные. Не критичная будет потеря таких данных от какого ни будь игрового аккаунта или социальной сети. Но вот если такие данные похитят из какого ни будь финансового ресурса. Например, онлайн банка, электронного кошелька или биржи. То это будет намного хуже, а для некоторых и финансовый крах. Вот для избежание таких ситуаций и была придумана дополнительная защита.

В интернете для определения вашей личности используется логин и пароль. Практически на всех сайтах для входа в личный кабинет у вас просят ввести логин (или email) и пароль. Но в последние годы хакеры приловчились похищать эти данные. Не критичная будет потеря таких данных от какого ни будь игрового аккаунта или социальной сети. Но вот если такие данные похитят из какого ни будь финансового ресурса. Например, онлайн банка, электронного кошелька или биржи. То это будет намного хуже, а для некоторых и финансовый крах. Вот для избежание таких ситуаций и была придумана дополнительная защита.

Двухфакторная аутентификация или как её сокращенно называют 2FA — это дополнительная защита. То есть, помимо стандартных логинов и паролей нужно ввести ещё один секрет. Какие это секреты вы дальше и узнаете.

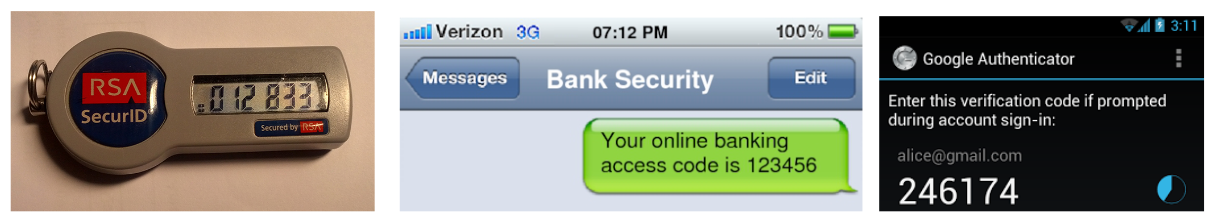

Виды двухфакторной аутентификаций

На данный момент существует много разнообразных способов авторизации с помощью 2FA. Есть профессиональные способы, которые для понимания обычного пользователя очень сложны. Существуют простые, но некоторые из них мягко говоря не очень надёжны. Поэтому давайте разберём эти способы подробнее.

Одноразовые пароли на бумаге. Такой метод используют онлайн банки. Вы в банкомате получаете длинный чек с паролями. Потом при авторизации на сайте, вас просят ввести пароль под определённым номером. Такой способ использовал сбербанк. Но согласитесь такой чек можно потерять или его могут украсть. Могут закончиться пароли, а до банкомата идти далеко. Как по мне не самый надёжный способ. Я не знаю, может какие банки до сих пор его используют. Напишите в комментариях если знаете такой банк.

Одноразовые пароли на бумаге. Такой метод используют онлайн банки. Вы в банкомате получаете длинный чек с паролями. Потом при авторизации на сайте, вас просят ввести пароль под определённым номером. Такой способ использовал сбербанк. Но согласитесь такой чек можно потерять или его могут украсть. Могут закончиться пароли, а до банкомата идти далеко. Как по мне не самый надёжный способ. Я не знаю, может какие банки до сих пор его используют. Напишите в комментариях если знаете такой банк.

Отправка пароля на email. При авторизации вам на почту отправляют одноразовый пароль, который нужно ввести на сайте. Как правило, люди не думают о безопасности и при регистрации указывают такие пароли, как и от email. Поэтому если жулик похитит ваши данные он с лёгкостью сможет ввести этот пароль. Этот способ сейчас чаще используют, как дополнительный. Например, если у вас поменялся ip или вносите изменения у себя в профиле.

Отправка пароля на email. При авторизации вам на почту отправляют одноразовый пароль, который нужно ввести на сайте. Как правило, люди не думают о безопасности и при регистрации указывают такие пароли, как и от email. Поэтому если жулик похитит ваши данные он с лёгкостью сможет ввести этот пароль. Этот способ сейчас чаще используют, как дополнительный. Например, если у вас поменялся ip или вносите изменения у себя в профиле.

Отправка пароля по SMS. Один из самых популярных, но не самый надёжный способ 2FA. Многие сайты используют его если не для авторизации, то для восстановления пароля. Sms сообщения научились перехватывать с помощью подменной номера или вирусами для телефонов. Более всего вирусами подвержены телефоны на android.

Отправка пароля по SMS. Один из самых популярных, но не самый надёжный способ 2FA. Многие сайты используют его если не для авторизации, то для восстановления пароля. Sms сообщения научились перехватывать с помощью подменной номера или вирусами для телефонов. Более всего вирусами подвержены телефоны на android.

USB-ключи. Такие ключи используются в основном юридическими лицами для доступа к программам и интернет сервисам. Также на флешке могут храниться электронные подписи. Некоторые сервисы при покупки их продукта сами выдают флешки. Это надёжный способ защиты, но не для каждого доступен.

USB-ключи. Такие ключи используются в основном юридическими лицами для доступа к программам и интернет сервисам. Также на флешке могут храниться электронные подписи. Некоторые сервисы при покупки их продукта сами выдают флешки. Это надёжный способ защиты, но не для каждого доступен.

Приложения Authenticator. Популярный и надёжный способ двухфакторной аутентификации на данный момент. Вы скачиваете приложение на свой телефон. Синхронизируете его с сайтом и приложение каждые 30 секунд генерирует новые пароли. В приложении можно использовать много разных сайтов. Данные из приложения никуда не отправляются, и вся информация находится только у вас в телефоне. Но и у этого способа есть минус — это потеря или неисправность телефона. Если не учесть определённые нюансы о которых мы поговорим ниже, то восстановить доступ будет проблематично.

Приложения Authenticator. Популярный и надёжный способ двухфакторной аутентификации на данный момент. Вы скачиваете приложение на свой телефон. Синхронизируете его с сайтом и приложение каждые 30 секунд генерирует новые пароли. В приложении можно использовать много разных сайтов. Данные из приложения никуда не отправляются, и вся информация находится только у вас в телефоне. Но и у этого способа есть минус — это потеря или неисправность телефона. Если не учесть определённые нюансы о которых мы поговорим ниже, то восстановить доступ будет проблематично.

Приложения Authenticator для 2FA

Двухфакторка с помощью приложений — это один из популярных и безопасных методов на данный момент. Работают приложения для двухфакторной аутентификации очень просто. Для их подключения вам понадобится:

- установить на телефон программу.

- синхронизировать приложение с сайтом воспользовавшись QR-кодом, который можно отсканировать телефоном. Или ввести специальный код, который предоставит интернет ресурс.

После запуска программы, она будет генерировать новые пароли каждые 30 секунд. Коды создаются на основе ключа, который известен только вам и серверу. Поскольку обе составляющие одинаковы и у вас, и у сервиса, коды генерируются синхронно. Этот алгоритм называется OATH TOTP (Time-based One-time Password), и в подавляющем большинстве случаев используется именно он.

Совместимость 2FA программ

Практически все приложения для аутентификации работает по одному алгоритму. Поэтому использовать вы можете то, какое вам больше нравится. Но есть и исключения. Например, приложения Blizzard Authenticator. Он сделан под Blizzard и использовать его для других сервисов не получиться.

Adobe тоже выпустил своё приложение под названием Adobe Authenticator. Но этот сервис позволяет использовать и сторонние аутентификаторы. Не понятно для чего нужно было изобретать велосипед.

Как показывает практика, большинство ИТ ресурсов позволяют использовать любое 2FA-приложение. И даже если по каким-то соображениям им хочется контролировать этот процесс и создать свое приложение, то чаще всего они позволяют защищать с его помощью не только «свои» аккаунты, но и учетные записи сторонних сервисов.

Поэтому вы можете выбрать любое приложение-аутентификатор, которое вам больше нравится, и оно будет работать с большинством сервисов, которые поддерживают 2FA-приложения.

Популярные приложения для двухфакторной аутентификации

Если вы начнете искать приложения 2FA в Google Play или Apple App Store, то вы увидите большой выбор этих программ. И не смотря на одинаковый алгоритм работы, предпочтение стоит уделить тем, которые имеют дополнительные функции и удобный интерфейс. Ниже мы рассмотрим самые популярные варианты.

Google Authenticator. Это самое простое в использовании из всех существующих приложений для двухфакторной аутентификации. У него даже настроек нет. Более подробно о том, как работать с этим приложении мы поговорим в отдельном разделе.

Google Authenticator. Это самое простое в использовании из всех существующих приложений для двухфакторной аутентификации. У него даже настроек нет. Более подробно о том, как работать с этим приложении мы поговорим в отдельном разделе.

Microsoft Authenticator. В Microsoft тоже не стали усложнять и сделали свой аутентификатор на вид очень минималистичным. Но при этом Microsoft Authenticator заметно функциональнее, чем Google Authenticator. Во-первых, хоть по умолчанию все коды показываются, но каждый из токенов можно отдельно настроить так, чтобы при запуске приложения код был скрыт.

Microsoft Authenticator. В Microsoft тоже не стали усложнять и сделали свой аутентификатор на вид очень минималистичным. Но при этом Microsoft Authenticator заметно функциональнее, чем Google Authenticator. Во-первых, хоть по умолчанию все коды показываются, но каждый из токенов можно отдельно настроить так, чтобы при запуске приложения код был скрыт.

Яндекс.Ключ. Это самое удачное из существующих приложений для двухфакторной аутентификации. С одной стороны, оно не требует с ходу регистрироваться — можно начать им пользоваться с той же легкостью, как и Google Authenticator. С другой стороны, в нем есть несколько дополнительных возможностей, которые открываются тем, кто не поленится зайти в настройки.

Для входа в программу можно поставить PIN-код или отпечаток пальца. Создать в облаке «Яндекса» резервную копию токенов, защищенную паролем (а вот здесь нужно указать номер телефона), и восстановить ее на любом из используемых вами устройств. Точно так же можно будет перенести токены на новое устройство, когда понадобится переезжать.

Duo Mobile. Простой в использовании и лишен дополнительных настроек. По сравнению с Google Authenticator у него есть одно преимущество: по умолчанию Duo Mobile скрывает коды — чтобы увидеть код, надо нажать на конкретный токен. Если вы испытываете дискомфорт каждый раз, когда открываете аутентификатор и показываете всем окружающим кучу кодов от всех своих аккаунтов, то вам эта особенность Duo Mobile наверняка понравится.

Duo Mobile. Простой в использовании и лишен дополнительных настроек. По сравнению с Google Authenticator у него есть одно преимущество: по умолчанию Duo Mobile скрывает коды — чтобы увидеть код, надо нажать на конкретный токен. Если вы испытываете дискомфорт каждый раз, когда открываете аутентификатор и показываете всем окружающим кучу кодов от всех своих аккаунтов, то вам эта особенность Duo Mobile наверняка понравится.

FreeOTP. Есть четыре причины, по которым вам может понравиться этот аутентификатор, разработанный Red Hat. Во-первых, это ваш выбор, если вы любите программное обеспечение с открытым кодом. Во-вторых, это самое маленькое приложение из всех рассматриваемых — версия для iOS занимает всего 750 Кбайт. Для сравнения: минималистичный Google Authenticator занимает почти 14 Мбайт, а приложение Authy, о котором мы поговорим ниже, — аж 44 Мбайта.

FreeOTP. Есть четыре причины, по которым вам может понравиться этот аутентификатор, разработанный Red Hat. Во-первых, это ваш выбор, если вы любите программное обеспечение с открытым кодом. Во-вторых, это самое маленькое приложение из всех рассматриваемых — версия для iOS занимает всего 750 Кбайт. Для сравнения: минималистичный Google Authenticator занимает почти 14 Мбайт, а приложение Authy, о котором мы поговорим ниже, — аж 44 Мбайта.

В-третьих, по умолчанию приложение скрывает коды и показывает их только после касания. Наконец, в-четвертых, FreeOTP позволяет максимально гибко конфигурировать токены вручную, если вам это зачем-нибудь нужно. Разумеется, обычный способ создания токена с помощью сканирования QR-кода тоже поддерживается.

Authy. Самое навороченное из приложений для двухфакторной аутентификации, основным достоинством которого является то, что все токены хранятся в облаке. Это позволяет получить доступ к токенам с любого из ваших устройств. Заодно это упрощает переезд на новые устройства — не придется заново активировать 2FA в каждом сервисе, можно продолжить пользоваться существующими токенами.

Authy. Самое навороченное из приложений для двухфакторной аутентификации, основным достоинством которого является то, что все токены хранятся в облаке. Это позволяет получить доступ к токенам с любого из ваших устройств. Заодно это упрощает переезд на новые устройства — не придется заново активировать 2FA в каждом сервисе, можно продолжить пользоваться существующими токенами.

Основной недостаток Authy состоит в том, что приложение с ходу требует завести аккаунт, привязанный к вашему телефонному номеру, — без этого просто не получится начать с ним работать.

Google Authenticator

Google Authenticator является самым популярным аутентификатором среди пользователей интернет. Он прост в установки, не требует дополнительных настроек и удобен в использовании.

Как установить и настроить Google Authenticator

Скачивать приложение лучше с официального источника. Для установки аутентификатор на андроид скачайте его здесь. Если ваше устройство на IOS, то скачивать нужно здесь. Для привязки приложения нужно нажать «+». Отсканировать QR-код или ввести ключ, который вам предоставит сайт. Разберём пример на криптобирже 50x.

На сайте переходим в настройки 2FA и нажимаем включить двухфакторную аутентификацию. Нам даётся QR-код и ключ.

Обязательно нужно записать этот ключ куда ни будь на бумагу — это поможет вам восстановить доступ, в случаи поломки или потери телефона. Также не лишним будет сделать фото или скрин QR кода и спрятать в надёжном месте.

В мобильном приложении «Authenticator» нажмите «+» и выберите «Сканировать штрих код». Наведите камеру на предложенный QR код. Так вы добавите Authenticator для бирже 50x. Если камера не работает, то нужно вместо сканирования выбрать «ввод вручную» и ввести предложенный Authenticator ключ. Аналогичным способом добавляются учётные записи других интернет ресурсов.

Видео как установить Google Authenticator на windows

Если у вас нет телефона на операционной системе Android или iOS, то установить программу можно на Windows. Как это сделать смотрите в видео инструкции:

Где взять код 2FA?

Когда на сайте у вас попросят ввести код 2FA, вам нужно запустить приложение и вы увидите шестизначный код. Этот код меняется каждые 30 секунд. Если код светиться красным значит заканчивается время его действия, лучше подождать новый и не спеша ввести его.

Как восстановить аккаунты

Может случиться такая ситуация, когда телефон сломался, потерялся или его не дай бог украли. Что тогда делать? Как восстановить доступ к google authenticator?

Дело в том, что приложение не связывается с серверами Google и ничего туда не передает. Authenticator не делает backup (резервная копия). Вся информация находиться только у вас в смартфоне. Поэтому для восстановления доступа есть только два варианта.

- Если вы при добавление учётной записи, записали ключ или сделали скриншот QR-кода, то восстановить доступ не составит труда. Вы просто скачиваете на новый телефон приложение и добавляете туда учётную запись используя ключ или QR-код.

- Если вы не позаботились и не сохранили коды, то учётные записи пропали навсегда. В такой ситуации поможет обращение в службу поддержки проекта. Только они смогут удалить старую 2FA и тогда вы сможете создать новую.

Cегодня мы решили обратить внимание на тему двухфакторной аутентификации и рассказать о том, как она работает.

Двухфакторная аутентификация или 2FA – это метод идентификации пользователя в каком-либо сервисе, где используются два различных типа аутентификационных данных. Введение дополнительного уровня безопасности обеспечивает более эффективную защиту аккаунта от несанкционированного доступа.

Двухфакторная аутентификация требует, чтобы пользователь имел два из трех типов идентификационных данных.

- Нечто, ему известное;

- Нечто, у него имеющееся;

- Нечто, ему присущее (биометрика).

Очевидно, что к первому пункту относятся различные пароли, пин-коды, секретные фразы и так далее, то есть что-то, что пользователь запоминает и вводит в систему при запросе.

Второй пункт – это токен, то есть компактное устройство, которое находится в собственности пользователя. Самые простые токены не требуют физического подключения к компьютеру – у них имеется дисплей, где отображается число, которое пользователь вводит в систему для осуществления входа – более сложные подключаются к компьютерам посредством USB и Bluetooth-интерфейсов.

Сегодня в качестве токенов могут выступать смартфоны, потому что они стали неотъемлемой частью нашей жизни. В этом случае так называемый одноразовый пароль генерируется или с помощью специального приложения (например Google Authenticator), или приходит по SMS – это максимально простой и дружественный к пользователю метод, который некоторые эксперты оценивают как менее надежный.

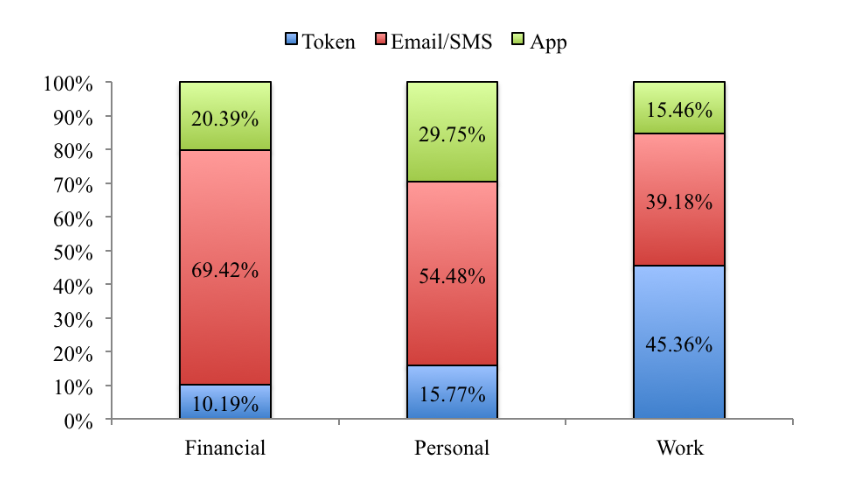

В ходе проведенного исследования, в котором приняли участие 219 человек разных полов, возрастов и профессий, стало известно, что более половины опрошенных используют двухфакторную SMS-аутентификацию в социальных сетях (54,48%) и при работе с финансами (69,42%).

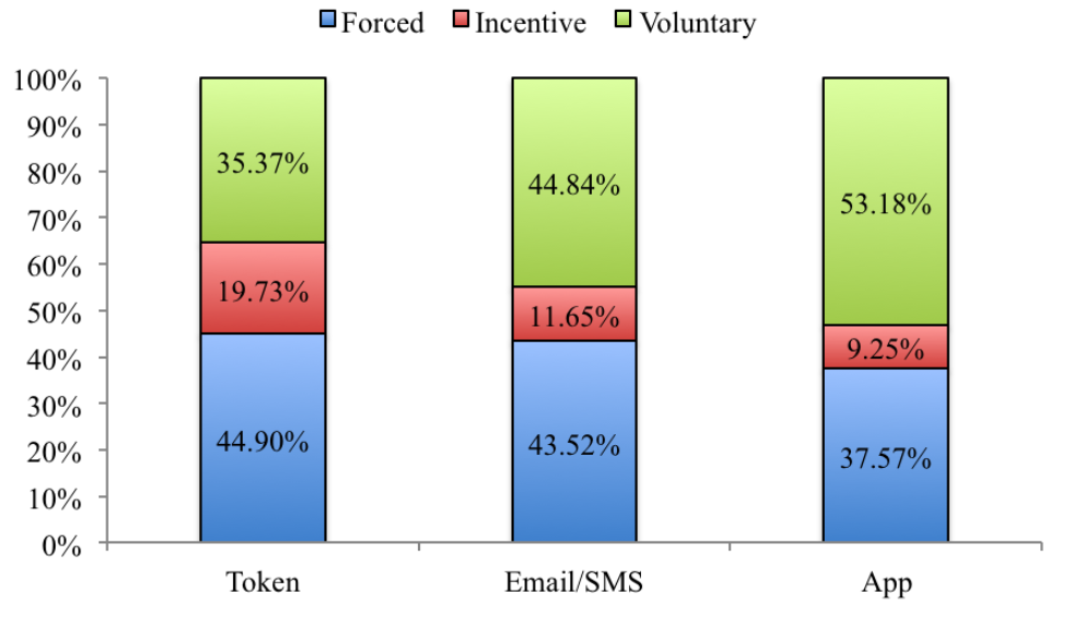

Однако, когда дело касается рабочих вопросов, то здесь предпочтение отдается токенам (45,36%). Но вот что интересно, количество респондентов, пользующихся этими технологиями как добровольно, так и по приказу начальства (или вследствие других вынуждающих обстоятельств), примерно одинаково.

График популярности различных технологий по сферам деятельности

График заинтересованности респондентов в 2FA

Среди токенов можно выделить одноразовые пароли, синхронизированные по времени, и одноразовые пароли на основе математического алгоритма. Синхронизированные по времени одноразовые пароли постоянно и периодически меняются. Такие токены хранят в памяти количество секунд, прошедших с 1 января 1970 года, и отображают часть этого числа на дисплее.

Чтобы пользователь мог осуществить вход, между токеном клиента и сервером аутентификации должна существовать синхронизация. Главная проблема заключается в том, что со временем они способны рассинхронизироваться, однако некоторые системы, такие как SecurID компании RSA, дают возможность повторно синхронизировать токен с сервером путем ввода нескольких кодов доступа. Более того, многие из этих устройств не имеют сменных батарей, потому обладают ограниченным сроком службы.

Как следует из названия, пароли на основе математического алгоритма используют алгоритмы (например цепочки хэшей) для генерации серии одноразовых паролей по секретному ключу. В этом случае невозможно предугадать, каким будет следующий пароль, даже зная все предыдущие.

Иногда 2FA реализуется с применением биометрических устройств и методов аутентификации (третий пункт). Это могут быть, например, сканеры лица, отпечатков пальцев или сетчатки глаза.

Проблема здесь заключается в том, что подобные технологии очень дороги, хотя и точны. Другой проблемой использования биометрических сканеров является неочевидность определения необходимой степени точности.

Если установить разрешение сканера отпечатка пальца на максимум, то вы рискуете не получить доступ к сервису или устройству в том случае, если получили ожог или ваши руки попросту замерзли. Поэтому для успешного подтверждения этого аутентификатора достаточно неполного соответствия отпечатка эталону. Также стоит отметить, что изменить такой «биопароль» физически невозможно.

Насколько надежна двухфакторная аутентификация

Это хороший вопрос. 2FA не является непроницаемой для злоумышленников, однако она серьезно усложняет им жизнь. «Используя 2FA вы исключаете достаточно крупную категорию атак», – говорит Джим Фентон (Jim Fenton), директор по безопасности OneID. Чтобы взломать двухфакторную аутентификацию «плохим парням» придется украсть ваши отпечатки или получить доступ к cookie-файлам или кодам, сгенерированным токенами.

Последнего можно добиться, например, с помощью фишинговых атак или вредоносного программного обеспечения. Есть еще один необычный способ: доступ к аккаунту журналиста Wired Мэтта Хоннана (Matt Honnan) злоумышленники получили с помощью функции восстановления аккаунта.

Восстановление аккаунта выступает в качестве инструмента для обхода двухфакторной аутентификации. Фентон, после истории с Мэттом, лично создал аккаунт в Google, активировал 2FA и притворился, что «потерял» данные для входа. «Восстановление аккаунта заняло некоторое время, но через три дня я получил письмо, что 2FA была отключена», – отмечает Фентон. Однако и у этой проблемы есть решения. По крайней мере, над ними работают.

«Я считаю, что биометрия – это один из таких способов, – говорит технический директор Duo Security Джон Оберхайд (Jon Oberheide). – Если я потеряю свой телефон, то чтобы восстановить все аккаунты мне не хватит вечности. Если бы существовал хороший биотметрический метод, то он бы стал надежным и полезным механизмом восстановления». По сути, Джон предлагает использовать одну форму 2FA для аутентификации, а другую – для восстановления.

Где применяется 2FA

Вот несколько основных сервисов и социальных сетей, которые предлагают эту функцию – это Facebook, Gmail, Twitter, LinkedIn, Steam. Их разработчики предлагают на выбор: SMS-аутентификацию, список одноразовых паролей, Google Authenticator и др. Недавно 2FA ввел Instagram, чтобы защитить все ваши фотографии.

Однако здесь есть интересный момент. Стоит учитывать, что двухфакторная аутентификация добавляет к процессу аутентификации еще один дополнительный шаг, и, в зависимости от реализации, это может вызывать как небольшие сложности со входом (или не вызывать их вовсе), так и серьезные проблемы.

По большей части отношение к этому зависит от терпеливости пользователя и желания повысить безопасность аккаунта. Фентон высказал следующую мысль: «2FA – это хорошая штука, но она способна усложнить жизнь пользователям. Потому имеет смысл вводить её только для тех случаев, когда вход осуществляется с неизвестного устройства».

Двухфакторная аутентификация не панацея, но она помогает серьезно повысить защищенность аккаунта, затратив минимум усилий. Усложнение жизни взломщиков – это всегда хорошо, потому пользоваться 2FA можно и нужно.

Что ждет 2FA

Методам защиты, основанным на методиках многофакторной аутентификации, сегодня доверяет большое число компаний, среди которых организации из сферы высоких технологий, финансового и страхового секторов рынка, крупные банковские учреждения и предприятия госсектора, независимые экспертные организации, а также исследовательские фирмы.

Оберхайд отмечает, что многие пользователи, которые скептически относились к двухфакторной аутентификации, очень скоро обнаруживали, что здесь все не так сложно. Сегодня 2FA переживает настоящий бум, а любую популярную технологию гораздо проще совершенствовать. Несмотря на наличие сложностей, её ждет светлое будущее.